Libérez le potentiel de votre personnel :

- Comparez les rôles actuels aux meilleures pratiques de l'industrie et identifiez vos lacunes en matière de compétences.

- Créez un parcours d'apprentissage sur mesure pour les postes clés de votre organisation.

- Donnez à vos employés les moyens d'améliorer leurs compétences et mesurez-en les bénéfices.

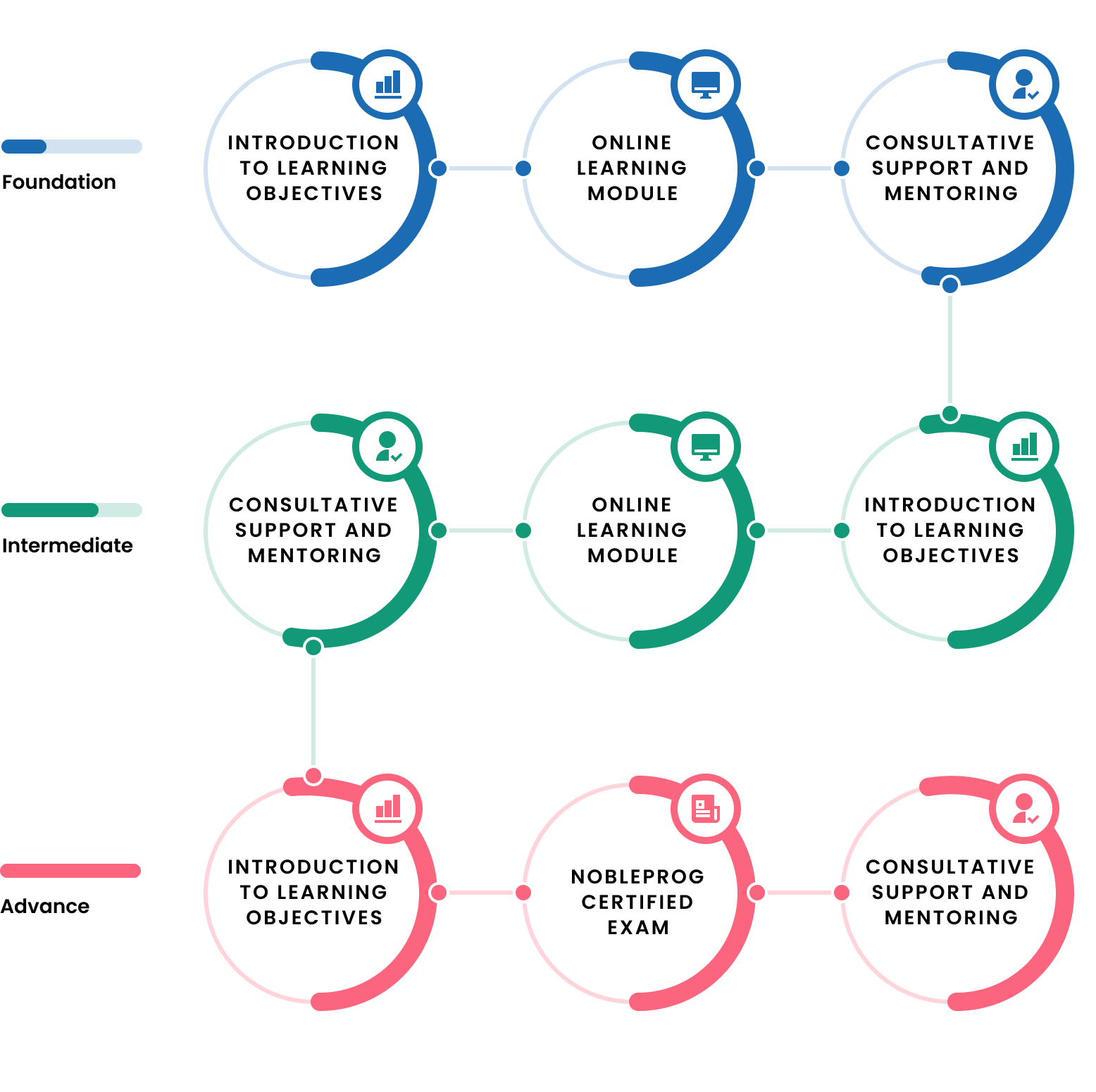

Chez NobleProg, nous pensons qu'une culture de l'apprentissage continu est essentielle au succès de toute stratégie Digital Transformation. Nos parcours d'apprentissage sont adaptés à vos objectifs commerciaux et à vos compétences et capacités actuelles. Les parcours d'apprentissage sont clairement axés sur la stratégie de l'entreprise :

- Des objectifs d'apprentissage, du point de départ à la maîtrise, pour chaque employé.

- Des événements de formation conçus pour offrir une expérience pratique.

- Examens certifiés et accréditation.

- Avec des indicateurs de performance mesurables pour évaluer l'impact de l'apprentissage.

Nos partenaires et nos certifications :

Développez les compétences essentielles à votre Digital Transformation.

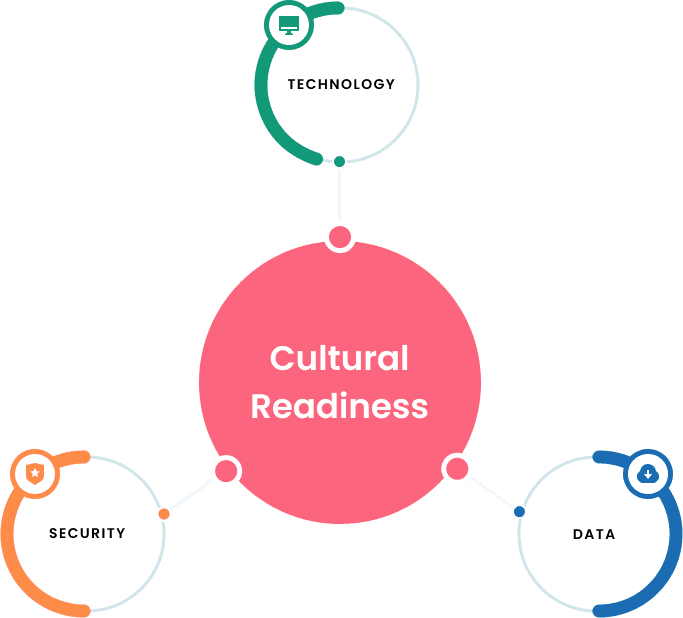

Effectuez une analyse des lacunes en matière de compétences dans les trois domaines fondamentaux suivants

- Technologie : Réseau, infrastructure, services et canaux.

- Données : Analyse : prise de décision basée sur les données et intelligence artificielle.

- Sécurité : Protection contre les menaces extérieures et développement d'un paysage technologique sécurisé.

Développez vos parcours d'apprentissage en fonction de la volonté culturelle de votre organisation d'opérer des changements et d'adopter de nouvelles méthodes de travail.

Technologie

Utilisez la technologie comme un catalyseur pour transformer votre entreprise. Améliorez les compétences de votre personnel pour mettre en œuvre une transformation rapide. Créez un parcours d'apprentissage clair pour permettre à votre équipe TIC de se développer à un rythme soutenu :

Développement de la pile complète

Une carrière dans le développement de la pile complète devient rapidement l'un des ensembles de compétences les plus recherchés par de nombreux employeurs à l'échelle mondiale. Les compétences et les connaissances requises pour le codage Front End (côté client) et Back End (côté serveur), la conception de bases de données et l'interface utilisateur graphique sont variées et vastes. Les domaines essentiels sont les suivants ;

Database structures et technologies

- MySQL, SQLite, Postgres - Il s'agit de systèmes de gestion relationnels Database, et les données sont stockées sous forme de tableaux. C'est un bon moyen de stocker des données commerciales. Ils utilisent SQL

- [Apache storm, Sphinx - Il s'agit de bases de données NoSQL. Leur seul point commun est qu'elles n'utilisent pas de schéma de base de données relationnelle. Ce type de base de données couvre un large éventail de technologies et peut être utilisé pour trouver des bases de données clé-valeur, des bases de données graphiques, des bases de données en continu, etc,

- VoltDB et MemSQL - Il s'agit d'un nouveau type de base de données, le NewSQL. L'avantage est qu'elles sont plus performantes que les SGBDR traditionnels, mais la quantité limitée de mémoire disponible est certainement un inconvénient pour ce type de base de données.

DevOps Ingénieur

Le rôle d'un DevOps professionnel est varié, avec une combinaison nécessaire de sens des affaires et d'architecture technologique au cœur de tout ce qui est requis. Les équipes DevOps réussissent à faire évoluer et à gérer les produits à un rythme plus rapide que les organisations utilisant des processus traditionnels de développement de logiciels et de gestion d'infrastructure. Maîtriser un ou plusieurs langages de programmation, la maîtrise d'un ou de plusieurs de ces langages dépendra du langage choisi par votre organisation, des tendances de l'industrie ou de votre appétit... y compris les langages de base :

Apprendre à gérer les serveurs :

- Systèmes d'exploitation

- Virtualisation

- Systèmes de fichiers

- Les systèmes de fichiers : Networking et la sécurité (HTTP(S), FTP, SSL, TLS)

- Terminaux live (Bash scripting, Powershell, System performance, etc)

- Serveurs web (Nginx, Apache, Tomcat, etc)

- Conteneurs (Docker, LXC)

- Conteneurs (Docker, LXC) Configuration Management (Ansible, Chef, Puppet, Salt)

- Provisionnement (Terraform, formation de nuages)

- Surveillance de l'infrastructure (Nagios, Icinga, Datadog, Zabbix)

- Surveillance des applications (New relic, AppDynamics)

- Journaux Management (ELK, Splunk)

Données

Les organisations axées sur les données exploitent les informations pour prendre des décisions plus précises tout au long de la chaîne de valeur.

50%

Augmentation du chiffre d'affaires des entreprises qui exploitent efficacement les données.

Mais 44 %

des entreprises ne savent pas comment commencer. Devenez axé sur les données.

- Un voyage commence par une simple étape.

- Aligner les objectifs IT / Business

- Améliorer l'efficacité opérationnelle

- Transformer votre organisation

Data Analysis et l'analyse des données

L'analyse des données est un processus d'inspection, de nettoyage, de transformation et de modélisation des données dans le but de découvrir des informations utiles, d'éclairer les conclusions et de soutenir la prise de décision.

Data Analysis outils :

- Statistics et Forecasting techniques

Business Outils de renseignement :

Data Science et Machine Learning

Les outils de veille : Data Science et Machine Learning Data Science combinent les disciplines de la statistique, de l'intelligence artificielle et de l'analyse (visualisation) pour tirer des enseignements de l'information. Dans ce domaine, l'intelligence artificielle Investment offre aux organisations la possibilité de créer un avantage concurrentiel.

Outils d'entrepôt de données :

Big Data : outils :

Machine Learning :

- Neural Networks

- NLP

- Computer Vision

- Reconnaissance d'images et de la parole

La sécurité

Face à la menace croissante de la cybercriminalité, il est essentiel que les organisations se protègent contre le vol de données et les piratages afin de protéger leurs actifs et de rassurer les régulateurs, les clients et les fournisseurs.

ISO Standards

Sécurité de l'information :

- Méthodes d'évaluation des risques

- ISO/IEC 27001

- ISO/CEI 27002

- ISO/IEC 27005

- GDPR

Continuité et résilience :

- Incident Management

- Reprise après sinistre

- ISO 22301

Cyber Security

Architecture de sécurité

Systèmes sécurisés :

- Sécurité des applications Web

- Secure Code C/C++

- Embedded Systems sécurité

- Java Sécurité

Test de pénétration :

- Test de pénétration de réseau

- Examinateur en criminalistique numérique

- Piratage éthique

Besoin d'aide?

Contactez-nous pour en savoir plus sur notre équipe et les types de solutions sur mesure que nous pouvons offrir à votre organisation.

Prenez contact avec nous